Bei Verwendung des RAW Kommunikators profitieren Sie von:

Eindringungserkennung. Automatische Sperrfunktion

Vertraulichkeit der Daten unter Kontrolle. Kommunikation über Ihren sicheren On-Premises-Server

Verschlüsselte Sprachanrufe, Textnachrichten, Chats, Dokumentenübertragung

Privates internes Telefonbuch, nur für den RAW Kommunikator-Benutzer zugänglich

Laden Sie RAW Messenger herunter

RAW Messenger auf Plattformen verfügbar

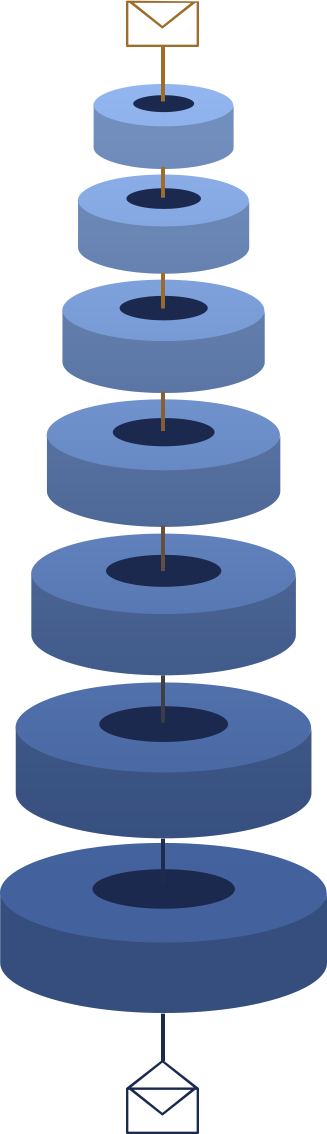

Verschlüsselungstechnologie

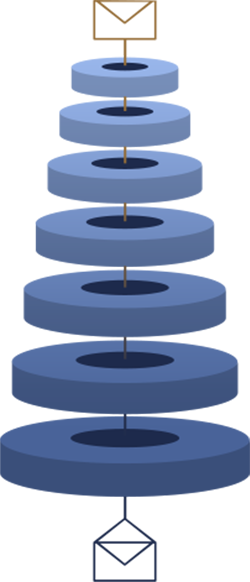

Die gesamte Kommunikation zwischen zwei internen Anwendungen ist Ende-zu-Ende verschlüsselt. Über den sicheren Kommunikationskanal gesendete Nachrichten durchlaufen den Server, der als a00A0proxy fungiert. „Ende-zu-Ende-Verschlüsselung“ bedeutet, dass keine übertragene Nachricht von jemand anderem als dem vorgesehenen Empfänger entschlüsselt werden kann – weder vom Server noch von Dritten, die es schaffen, sie abzufangen.

Verteilter Verschlüsselungsschlüssel

Lokale Daten werden mit einem verteilten Verschlüsselungsschlüssel geschützt und verschlüsselt.

Sicherer Kanal

Zwei Geräte bilden einen sicheren Kanal mit unterschiedlichen Schlüsseln für jede Kommunikationssitzung.

Vertrauenswürdige Verschlüsselungskomponenten

Kryptografischer Kern und Verschlüsselungsprotokolle basieren auf X25519, XSalsa20, ChaCha20 und Ed25519.

Doppelter Ratschenmechanismus

Teil des kryptografischen Kerns, der Ende-zu-Ende-Verschlüsselung sicherstellt.

Sicherheitsübertragungsschicht

Der gesamte Datenverkehr zwischen Server und Client ist durch TLS gesichert. Der Prozess gewährleistet die Serverauthentifizierung.

Authentifizierte Kommunikation

Die gesamte Kommunikation beruht auf einem gegenseitigen Authentifizierungsmechanismus, der sowohl den Server als auch den Client einbezieht.

Sicherer Nachrichtenverteiler

Der Server kann nur Nachrichten senden und den Kanal zwischen authentifizierten Geräten (Kontakten) einrichten.

- Vollständige Kontrolle über die gesamte On-Premises-Infrastruktur

- Vollständige Ende-zu-Ende-Verschlüsselung

- Kein Inhalt wird auf dem Server gespeichert

- RASP (Laufzeit-Selbstschutzanwendung)

- Verschleierung des Anwendungscode

- Attestation

- Verteiltes Management des privaten Sitzungsschlüssels

- Der Schlüssel wird niemals in nichtflüchtigem Speicher gespeichert

- Der Schlüssel ist nur für den kurzen Moment im RAM vorhanden, während das Kryptogramm erstellt wird